【図表付き】経済産業省「ソフトウェア管理に向けたSBOMの導入に関する手引」をわかりやすく解説

公開日:2023年11月8日

サイバーリスク

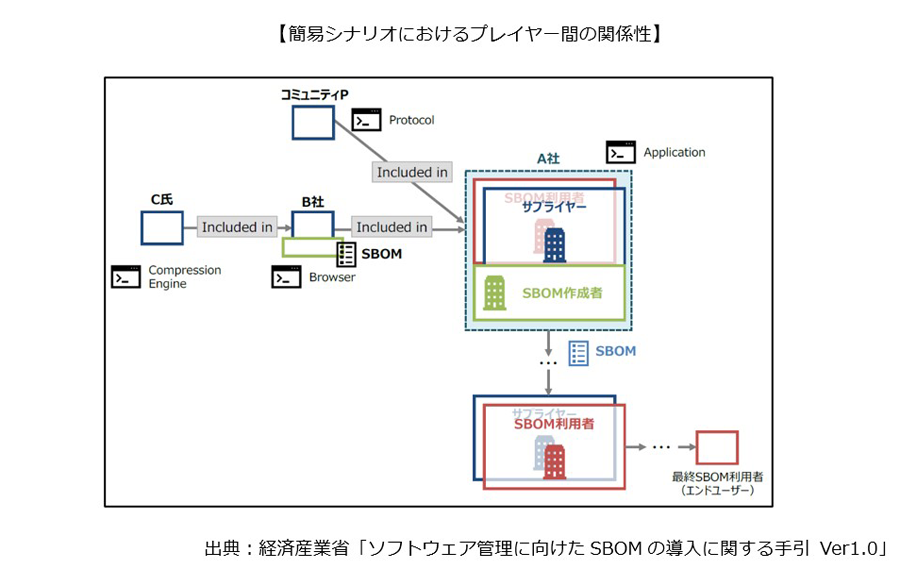

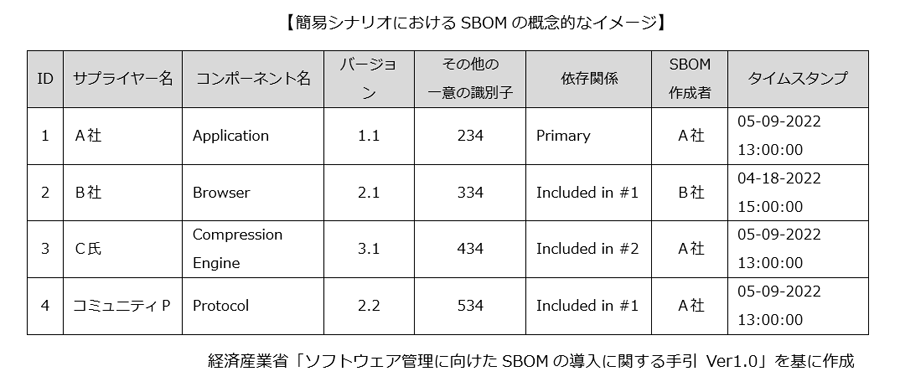

経済産業省は2023年7月28日に「ソフトウェア管理に向けたSBOMの導入に関する手引 Ver1.0」を公開しました。SBOM(Software Bill of Materials)とは、ソフトウェアの要素や部品、それらの依存関係の情報も含めた機械処理可能な一覧リストのことで、日本語では「ソフトウェア部品表」とも呼ばれています。SBOMのイメージをより具体化するために、以下に簡易的なシナリオとそれに対するSBOMの概念的イメージを示します。

経済産業省のSBOM導入手引

- ・ A社は、B社のBrowserとコミュニティPのProtocolという2つのコンポーネントを使用して、Applicationというソフトウェアを開発した。

- ・ B社のBrowserは、C氏が開発したCompression Engineのコンポーネントを使用している。

- ・ B社は、Browserに関するSBOMを自社で作成し、A社に共有した。ただし、C氏やコミュニティPのコンポーネントに関するSBOM情報を取得できなかったため、A社にて、C氏とコミュニティPのコンポーネントのSBOMを作成した。

ソフトウェアサプライチェーンが複雑化し、オープンソースソフトウェア(OSS)の利用が一般化する中で、自社製品において利用するソフトウェアであっても、コンポーネントとしてどのようなソフトウェアが含まれているのかを把握することが困難な状況があります。組織内のITシステムで利用されているソフトウェアを資産管理している組織は多いですが、開発者が直接利用している上位のコンポーネントのみが資産管理の対象となり、直接利用のコンポーネントに内包されて間接的に利用される下位のコンポーネントの多くは資産管理の対象外となっています。したがって、脆弱性情報と資産管理台帳を照らし合わせるだけでは、下位のコンポーネントとして利用されるOSSのようなコンポーネントにおいて脆弱性が発見された場合に、間接的な脆弱性の影響を検知することができないことが散見されます。2021年12月に公表されたApache Log4jの脆弱性は、自社で利用するシステムを構成するソフトウェアが複雑な階層構造や依存関係を持っていること、そしてそれらを把握し、脆弱性を排除するためには多くの工数が必要であることを浮き彫りにしました。また、2019年から2022年にかけてのソフトウェアサプライチェーン攻撃の年平均増加率が7.4倍に達したというデータもあります。

経済産業省はSBOM導入に向けた実証を2021年以降に実施し、SBOMを活用することで、効率的なソフトウェア管理を実施できることが確認できた一方で、実際のSBOM導入に際しては様々な課題が存在することが明らかとなりました。

本手引きは、SBOMに関する基本的な情報や、SBOMに関する誤解と事実を提供するとともに、SBOM導入に関するプロセスを①環境構築・体制整備②作成・共有③運用・管理―の3つのフェーズに分け、各フェーズにおける主な実施事項や認識しておくべきポイントを示しています。効率的・効果的なソフトウェア管理に向け、本手引を活用し、経営層においては、SBOM導入に関する意思決定を行うとともに、ソフトウェアセキュリティに関わる部門においては、SBOM導入に向けた具体的な取組を進めることが期待されます。

MS&ADインターリスク総研株式会社発行のESGリスクトピックス2023年9月(第6号)を基に作成したものです。