「サイバー攻撃被害に係る情報の共有・公表ガイダンス」について

公開日:2023年8月4日

サイバーリスク

.jpeg)

内閣サイバーセキュリティセンター(NISC)および政令指定法人JPCERTコーディネーションセンターが事務局として運営する「サイバーセキュリティ協議会」は、2022年5月に「サイバー攻撃被害に係る情報の共有・公表ガイダンス検討会」を設置し、2023年3月8日に「サイバー攻撃被害に係る情報の共有・公表ガイダンス」(以下「本ガイダンス」という。)を公表しています。

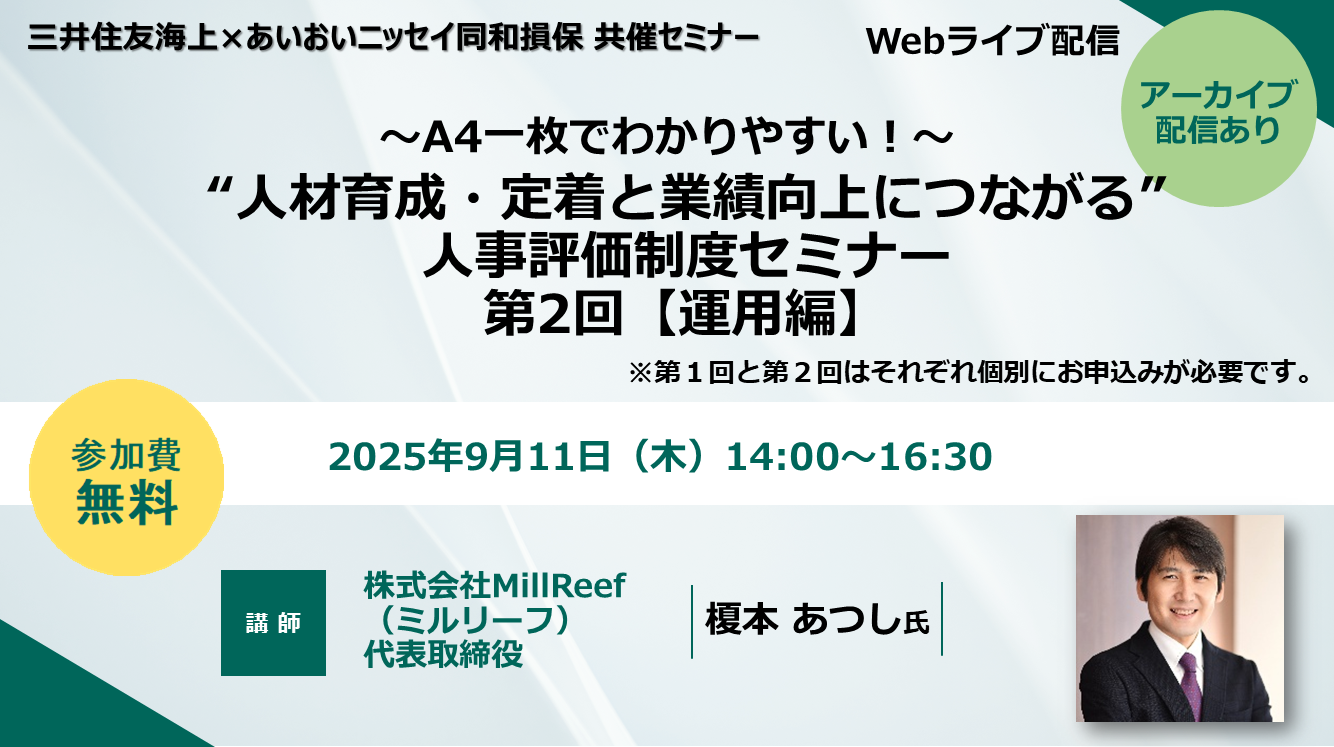

被害内容・対応情報と攻撃技術情報の分離

サイバー攻撃の手法は高度化しており、攻撃を受けた組織(以下「被害組織」という。)が単独で攻撃の全容を解明することは困難になっているなか、被害組織とサイバーセキュリティ専門組織などとの情報共有は、被害組織にとっても社会全体にとっても、非常に有益です。

しかしながら、被害組織にとっては、自組織のレピュテーション(風評)に影響しかねない情報共有には慎重であるケースも多いです。この原因としては、被害組織が、サイバー攻撃被害に係る情報を外部に知られることで風評リスクなどが想定される「被害そのものを示す情報(以下、「被害内容・対応情報」という。)」と、そうではない「攻撃/攻撃者の活動を示す情報(以下、「攻撃技術情報」という。)」に仕分けることが出来ていないことにあります。

「被害内容・対応情報」は、外部に知られることで風評リスクとなるものや、自社の過失に関する情報、第三者の不利益となる情報を含む場合があり、公表前に外部に伝わることを避ける傾向が強いです。一方、「攻撃技術情報」は、被害組織に紐づくものはほとんどないため、外部に伝えても風評リスクは高くありません。公表前の早いタイミングにおいて、被害組織が「攻撃技術情報」を切り分け、関係者間で共有することで、被害組織としては、インシデント対応に必要な情報を得ることができる上に、他の組織は、被害の未然防止のための情報を得ることが可能となります。

.png)

出典:サイバー攻撃被害に係る情報の共有・公表ガイダンス検討会より抜粋

かかる課題を解消すべく、本ガイダンスは、情報共有・公開を行うにあたって「被害者保護」と「攻撃対処」の観点からサイバー攻撃被害に係る「被害内容・対応情報」と「攻撃技術情報」という性質の異なる二つの情報を切り離し適切に取り扱うためのポイントやそれらの情報をどのタイミングでどのような主体と共有することが適当なのか、またその際の「外部組織との連携」や「機微な情報への配慮」について解説しています。また、本ガイダンスは、具体的に業務に活用することを志向し、ケーススタディやFAQ形式で読みやすくまとめています。被害を認知した後に参考とするだけでなく、平時からのインシデント対応体制の整備や訓練にあたっても参考として活用ください。

MS&ADインターリスク総研株式会社発行のESGリスクトピックス2023年3月(第12号)を基に作成したものです。

.jpeg)