2024年は中小企業のランサムウェア被害が増加、警察庁報告書

公開日:2025年7月23日

サイバーリスク

警察庁サイバー警察局は2025年3月13日に「令和6(2024)年におけるサイバー空間をめぐる脅威の情勢等について」を公開しました。同報告では、サイバー空間の脅威情勢と警察の取組について取りまとめています。

令和6(2024)年におけるサイバー空間をめぐる脅威の情勢等について

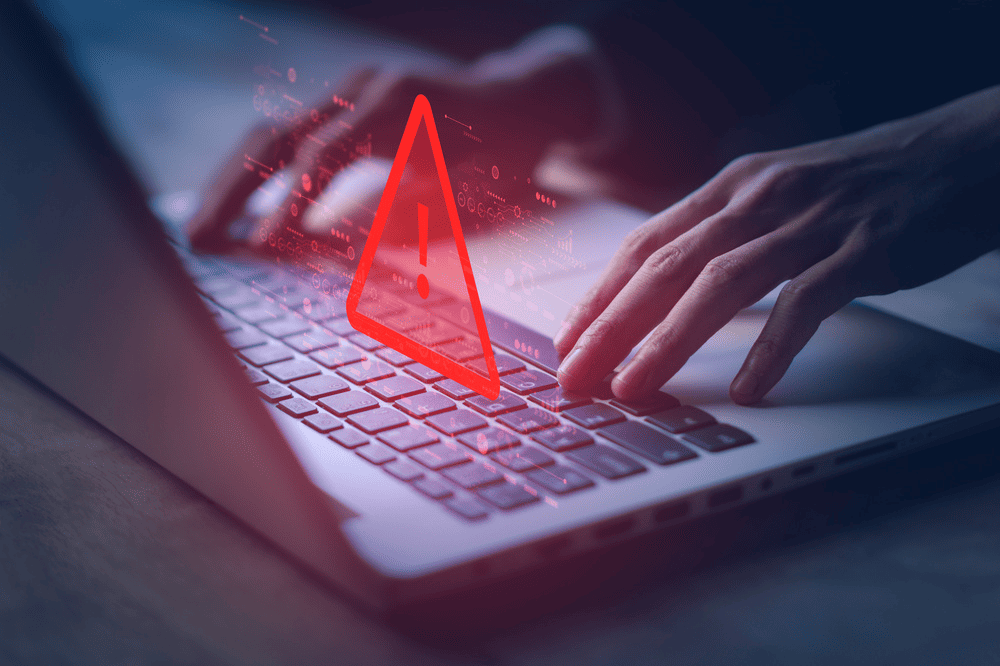

ランサムウェア被害件数を組織規模別に2023年と比較すると、大企業の被害件数が減少する一方、中小企業の被害件数は37%増加しました。これは、攻撃実行者の裾野の広がりが、対策が比較的手薄な中小企業の被害増加につながっている可能性があるとしています。

警察庁が公表した「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」を解説しています。

犯罪組織等によるランサムウェア攻撃の態様として、ランサムウェアの開発・運営を行う者が、攻撃の実行者にランサムウェア等を提供し、その見返りとして身代金の一部を受け取るRaaS(Ransomware as a Service)や、EC サイトのぜい弱性を悪用するなどにより窃取した標的企業のネットワークに侵入するための認証情報等を売買する者が存在することで、複数の関与者の役割分担が進んでいます。

その結果、攻撃の実行者が技術的な専門知識を有する必要もなくなるなど、攻撃者の裾野の広がりがみられます。

ランサム攻撃やサプライチェーンを狙った攻撃が依然として大きな脅威であることを解説しています。

ランサムウェアによる被害に遭った企業・団体等に実施したアンケートの結果によると、2023年に比べてランサムウェアの被害による事業影響は長期化・高額化しており、調査・復旧に1か月以上を要した組織(アンケート回答時に「復旧中」だった組織も含む。)は、44%から49%に増加しています。また、1,000万円以上の費用を要した組織は37%から50%に増加しました。

さらに、調査・復旧に「1,000万円以上」かつ「1か月以上」を要した組織のうち、サイバー攻撃を想定したBCP(事業継続計画) を策定済みである組織は11.8%にとどまりました。一方、1週間未満で復旧した組織の23.1%が同種のBCPを策定していました。

同アンケート結果によると、感染経路の8割がVPN やリモートデスクトップ用の機器からの侵入であり、ID・パスワード等が非常に安易であったことや、不必要なアカウントがきちんと管理されずに存在していたこと等が原因でした。

実例として、海外支社等の機器を管理できていなかったためにそこから侵入され、国内の本社が被害に遭う事例や、試験的に作成したアカウントの安易な認証情報を利用されて侵入された事例が挙げられています。

同報告では侵入の実態調査や復旧対応を行う際のログの必要性を指摘しています。ログが保存されていない場合、適切な対策を講じることができず、再び同様の攻撃への脆弱性が放置される可能性があります。

日頃からのログの取得・保管やバックアップのオフライン環境での保管といった対策が求められます。

参考情報:警察庁「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

MS&ADインターリスク総研株式会社発行のESGリスクトピックス2025年5月(2025年度第2号)を基に作成したものです。

MS&ADインターリスク総研株式会社

企業や組織のリスクマネジメントをサポートするコンサルティング会社です。

サイバーリスク、防災・減災、BCM/BCP、コンプライアンス、危機管理、企業を取り巻く様々なリスクに対して、お客さま企業の実態を踏まえた最適なソリューションをご提供します。

また、サステナビリティ、人的資本経営、次世代モビリティといった最新の経営課題にも豊富な知見・ノウハウを有しています。中堅・中小企業にも利用しやすいソリューションも幅広くラインナップしています。