サイバー攻撃の種類25選!被害事例と対策を詳しく解説

公開日:2024年7月1日

更新日:2026年4月6日

サイバーリスク

日々の業務において、インターネットを用いたやりとりが多いからこそ、基本的なセキュリティ対策は重要です。パソコン等の端末を通じて個人情報を窃取したり、システムにコンピューターウイルスを感染させたりするサイバー攻撃への備えを十分に行っておくことが大切だといえます。

この記事では、サイバー攻撃の主な種類と対策について詳しく解説します。

サイバー攻撃とは

サイバー攻撃への必要な対策を実施するには、基本的な意味や近年の動向を押さえておくことが大事です。サイバー攻撃の現状について見ていきましょう。

サイバー攻撃の意味

サイバー攻撃とは、インターネット等のネットワークを介して、サーバ、パソコン、スマホ等の情報端末に対して、システムの破壊やデータの窃取、改ざん等を行うことを指します。サイバー攻撃は世界規模で発生しており、治安や安全、危機管理等に影響をおよぼす問題として注視されています。

実行者の特定が難しく、被害が潜在化する傾向が見られるため、サイバー攻撃の種類に応じたセキュリティ対策を行っていくことが重要です。年々、手口が巧妙化しているため、常に最新の情報を把握しておきましょう。

サイバー攻撃の動向

近年、日本を取り巻くサイバー攻撃は年々複雑化・高度化しており、ビジネス環境における脅威は高まっています。総務省が公表している「令和7年版 情報通信白書」でも言及されているのが、「生成AI」を悪用した手口です。

高度な技術的知識を持たずとも、生成AIを用いて容易にランサムウェアを作成する事例が発生しており、攻撃のハードルが低下しています。さらに、IoT機器の増加やサプライチェーンの多様化に伴い、攻撃対象は重要インフラ等にも拡大し続けています。

こうした事態に対抗するためには、セキュリティ面でもAIを活用する「AI for Security」の推進等、最新技術を活用したサイバーセキュリティ対策の構築が企業に求められているといえるでしょう。

サイバー攻撃の種類

サイバー攻撃はさまざまな手法があるため、まずはどのようなものがあるのかを把握しておくことが、具体的な対策につながります。ここでは、独立行政法人情報処理推進機構が公表している「情報セキュリティ10大脅威2026」の内容をもとに、サイバー攻撃の種類を解説します。

1.ランサムウェア

ランサムウェアとは、コンピューターウイルスに感染したパソコンに保存しているファイル等を暗号化して使用ができない状態にした上で、復旧と引き換えに金銭(身代金)を要求するマルウェアをいいます。ただし、金銭を支払っても復旧されない場合があることや、金銭を支払うことで犯罪者に利益供与を行ったと見なされる場合があるため、支払いに応じないことが重要です。

また最近の事例として、企業等のネットワークに侵入し、データを暗号化する(ランサムウェアを用いる)ことなくデータを窃取して金銭を要求するケースが見られます。「ノーウェアランサム(No-ware Ransom)」による被害が確認されており、今後被害が増加していくことが予想されている点も押さえておきましょう。

ランサムウェアについて、さらに詳しく調べたい方は、以下の記事も参考にしてみてください。

ランサムウェア攻撃の概要や企業に与える影響、身代金支払いの是非等の最新情報を解説しています。

2.サプライチェーン攻撃

サプライチェーン攻撃とは、ターゲット企業に直接サイバー攻撃を行うのではなく、関連企業や取引先企業に攻撃を仕掛け、その企業を踏み台としてターゲット企業に不正侵入を行う攻撃をいいます。

サプライチェーンのうち一社がサイバー攻撃を受けることで、他社の事業活動の継続にも大きな影響がおよぶ恐れがあり、取引先等と連携した取組が必要だといえるでしょう。

さらに近年は、オープンソースソフトウェア(OSS)等のソフトウェア部品への悪意あるコードの混入や、スマートフォンアプリの代替流通経路を狙った攻撃等、ソフトウェア・サプライチェーン上の脅威も深刻化しています。こうした広範なデジタル領域を含めた包括的な対策が必要です。

サプライチェーンが抱えるリスクや課題解決につなげるためのポイント、情報セキュリティ対策等を解説しています。

3.マルウェア

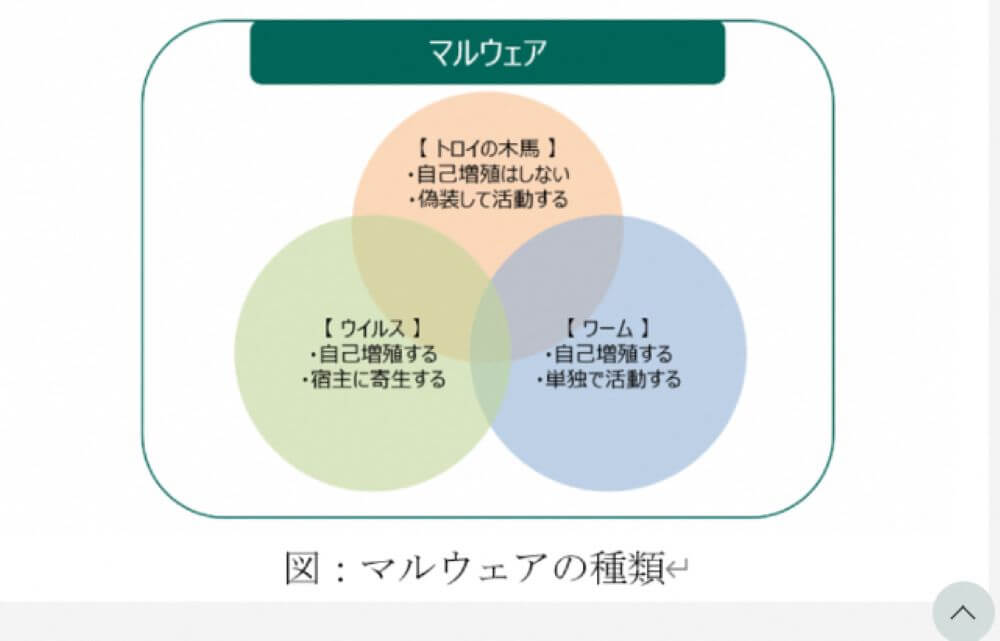

マルウェア(Malicious Software)は、悪意のあるソフトウェアの略称です。ネットワークの脆弱性等を利用して攻撃を仕掛けるソフトウェア(コード)の総称であり、コンピューターウイルスと同じような意味で使われています。

厳密には、コンピューターウイルスのほかに、トロイの木馬、ワーム等のさまざまなマルウェアが存在している点を押さえておきましょう。その侵入経路は多岐にわたり、悪意のあるWebサイトの閲覧や不審なメールの添付ファイル開封、偽ソフトのインストール等が代表的です。

さらに、USBメモリ等の外部記憶媒体やルータ等のIoT機器を介して感染するケースも多いため注意が必要です。

マルウェアの脅威や種類、感染経路や対処方法等について解説しています。

4.トロイの木馬

トロイの木馬とは、正規のソフトウェアやファイルに偽装して、利用者に気付かれないように攻撃を行ってくるマルウェアの一種です。通常のウイルスのように自己増殖はせず、プログラム単体で実行可能なマルウェアであり、正規のものを装って内部に侵入します。

知らないうちに端末に入り込み、機密情報を窃取したり、ウイルス感染の踏み台にしたりするのが被害の主なパターンです。さらに、システム自体を破壊するほか、外部からの不正侵入を助ける役割を担うこともあります。

本来は感染力を持たないため厳密にはウイルスと異なりますが、現在では広義のウイルスとして扱われています。

5.水飲み場攻撃

水飲み場攻撃とは、肉食獣が水を飲みに来た獲物を待ち伏せする狩りの手法になぞらえた標的型攻撃の一種です。特定分野における企業や組織のユーザー等をターゲットとして、日ごろからよくアクセスするWebサイトを改ざんし、閲覧するだけでマルウェアに感染させるのが基本的な手口です。

改ざんされたWebサイトにアクセスすると、HTMLのリダイレクト設定や埋め込まれたJavaScriptによって異なるページに誘導され、その先でウイルスに感染させられます。ターゲットが特定の企業や組織に絞り込まれるため、改ざんされている事実を検知しにくく、発見までに時間がかかってしまうこともあるのが特徴です。

6.ゼロデイ攻撃

使用するソフトウェアの脆弱性が発見されたとしても、修正プログラムが作成され、配布されるまでには時間を要するケースがあります。そうした空白期間を狙った攻撃のことをゼロデイ攻撃といいます。

【関連記事】

ゼロデイ攻撃の概要と脆弱性の意味、対策のポイント等を解説しています。

7.中間者攻撃

中間者攻撃とは、通信を行っている当事者の間に第三者が割り込むことで、不正な攻撃をすることを指します。マン・イン・ザ・ミドル(Man-in-the-Middle)攻撃と呼ばれることもあります。

8.標的型攻撃

標的型攻撃とは、特定の組織をターゲットとして、機密情報や知的財産、IDやパスワード等の情報を窃取しようとする攻撃をいいます。標的型攻撃においては、ターゲットとする組織が取引を行っている企業を装ってメールを送り、添付ファイルやリンクをクリックさせることでマルウェアを配布するサイトに誘導させるといった手口が使われています。

三井住友海上では法人会員様へ、標的型メール訓練サービスを提供しています。興味のある方はこちらのソリューションページからご確認ください。

【関連記事】

標的型攻撃メールの特徴や対応方法等について解説しています。

9.フィッシング詐欺

フィッシング詐欺とは、実在する銀行やクレジットカード会社、ECサイト等を装ったメッセージを送り付け、ユーザーを偽のWebサイトへ誘導する詐欺の手口を指します。本物そっくりに作られた偽サイト上で、住所、氏名、ログインID・パスワード、銀行口座番号、クレジットカード番号といった重要な情報を入力させ、それらを不正に詐取する悪質な行為です。

近年、特に警戒が必要なのがスマートフォンを介した手口です。従来の電子メールによる誘導に加え、SMS(ショートメッセージサービス)を悪用した「スミッシング(Smishing)」と呼ばれる手口が増加しています。

例えば、実在する宅配業者を装って「お荷物のお届けにあがりましたが不在のため持ち帰りました。ご確認ください」といった文面とともに、偽サイトへのURLを送信するケースが代表的です。また、通信キャリアや決済サービス事業者を騙り、「アカウントが停止されました」「未納料金があります」等とユーザーの不安を煽り、リンク先へ急いでアクセスさせようとする巧妙な手口も横行しています。

さらに、スマートフォンの場合は偽サイトで個人情報を入力させるだけでなく、不正なアプリ(マルウェア)をインストールさせようとするケースもあります。誤ってアプリをインストールしてしまうと、端末内のデータや連絡先情報が盗み出されるだけでなく、自身のスマートフォンが乗っ取られ、新たなフィッシングSMSの「送信元」として加害者側に回ってしまう二次被害につながる恐れもあるので注意が必要です。

フィッシング詐欺の手口は日々巧妙化かつ多様化しており、PCだけでなくスマートフォンを利用する際にも、送信元やリンク先のURLを冷静に確認するなどの十分な警戒が求められます。

10.辞書攻撃

辞書攻撃とは、「password」等ユーザーが設定しがちな単語を網羅した「辞書」データを悪用し、システムへの不正ログインを試みる手口です。無作為な文字を試す手法よりも短時間でパスワードを突破される危険性があります。

一般的な単語に加え、標的の生年月日や名前、電話番号、家族やペットの名前等、SNS等から収集された個人情報が使われるケースもあります。被害を防ぐには、複雑な文字列でのパスワードの設定が必要です。

11.ネットワークスキャン

ネットワークスキャンとは、攻撃者が標的のサーバや機器の稼働状況を把握するため、IPアドレスにping(ピング)等を送信する手法です。本来は接続確認のための仕組みですが、悪意ある者はこれを不正アクセスやサイバー攻撃の事前調査として悪用し、有効なIPアドレスやシステムの隙を特定します。

スキャン自体による直接的被害はありませんが、重大な情報漏えい等の足掛かりとなるため、ファイアウォールやWAF等による継続的な監視と対策が必要になります。

12.IPスプーフィング

IPスプーフィングとは、攻撃者が送信元IPアドレスを改ざんし、信頼された端末になりすましてシステムへ不正アクセスするサイバー攻撃です。この偽装により、企業が設けるIPアドレスベースのアクセス制限やファイアウォールを突破されてしまいます。

また、真の送信元が隠蔽されるため攻撃者の特定が極めて困難になります。単なる不正アクセスにとどまらず、身元を隠してDDoS攻撃を仕掛けるための手段として悪用されることもあるため、十分な警戒が必要です。

13.キーボードロギング

キーボードロギング(キーロガー)とは、ユーザーのキーボード入力履歴を密かに記録し、IDやパスワード、クレジットカード番号等の機密情報を直接窃取する悪質なサイバー攻撃です。気付かないうちにマルウェアとしてPCに仕込まれるケースが多く、被害が深刻化しやすいのが特徴です。

不特定多数が利用するネットカフェ等の共用パソコンは本攻撃の標的になりやすいため、個人情報やログイン情報の入力は避けるようにしましょう。

14.ドメインハイジャック

ドメインハイジャックとは、他人のドメインを不正に取得して悪用するタイプのサイバー攻撃を指します。ドメインジャックによる被害が発生した場合、正規のURLでアクセスしていても、攻撃者が作成した詐欺サイトに誘導されるなどの被害が発生する恐れがあります。

15.ブルートフォース攻撃

ブルートフォース攻撃とは、同一のIDに対してパスワードを総当たりで試しながら、ログインを試みる攻撃のことです。同一IDへのログイン試行回数の制限を設けるといった対策を行う企業が増えています。

FIDO Allianceが発表した米国と英国在住の2,000名を対象としたパスワードとパスキーに関する調査結果について解説しています。

16.SQLインジェクション攻撃

SQLインジェクション攻撃とは、悪意のある攻撃者が特殊な文字列をWebサーバに入力することで、通常はあり得ない動作をWebアプリケーションに起こさせる行為をいいます。データベースに保存されているデータを盗み出すために行われる攻撃手法です。

17.セッションハイジャック

ホームページの閲覧等を行っている時に、利用者以外の第三者が通信を乗っ取る攻撃のことをセッションハイジャックといいます。セッションハイジャックが行われると、本来の利用者になりすました通信が行われることになるため、非常に危険だといえるでしょう。

18.パスワードリスト攻撃

パスワードリスト攻撃とは、不正に取得したID・パスワードの組合せを用いて、システム等に不正アクセスを仕掛けるサイバー攻撃のことです。攻撃者は既知のパスワードリストを用いて、インターネットサービス等にログインを試みます。

その結果、個人情報の不正入手やWebページの意図的な操作、オンライン送金の不正利用等につながる恐れがあります。攻撃で利用されるリストは、必ずしも不正アクセスを行う対象のサービスから入手されるとは限りません。

その他のサービスで正規ユーザーが使っているID・パスワードを不正入手し、組み合わせながら転用されるケースもあります。そのため、複数のWebサービスで同一のID・パスワードを併用しているユーザーのほうが、被害に遭うリスクは高くなると考えられます。

【関連記事】

不正アクセスがもたらす主なリスクや被害の事例、必要な対策等を解説しています。

19.バッファオーバーフロー攻撃

バッファオーバーフロー攻撃とは、特定のサーバやパソコンをターゲットとし、過剰に大量のデータや悪意のあるコードを送り付け、メモリ領域内のバッファの許容量をオーバーさせる攻撃手法のことです。オーバーフローが起こると、実行中のプログラムが強制停止されたり、管理者権限を乗っ取られたりするなどのさらなるリスクが発生します。

その結果、サービス供給のストップやWebサイトの不正な改ざんといった被害につながるのです。バッファオーバーフローは、プログラムの開発時に、「許容量を超えたデータが入力されるリスクを想定していない」「許容量オーバーをチェックする仕組みがない」といったバッファオーバーフローの脆弱性がある場合に、攻撃を受けるリスクが高まるとされています。

また、不用意にプログラミングを行うことで、意図せず後天的な脆弱性が生じることもあります。

20.クロスサイトスクリプティング

クロスサイトスクリプティング(XSS)とは、悪質なスクリプトをWebサイトのHTMLに埋め込み、意図せずに実行させて異なるWebサイトに遷移させる攻撃手法のことです。まず、攻撃者は通常のWebサイトやWebアプリケーションにワナを仕掛けます。

そこにユーザーがアクセスをし、うっかりリンクをクリックしてしまうと、別のWebサイトに遷移させられます。その先で悪意のあるスクリプトが実行され、マルウェア感染や情報漏えい等が発生するのが基本的な手口です。

21.OSコマンドインジェクション

Webアプリケーションによっては、何らかの原因により、外部からの攻撃を受けてWebサーバのOSコマンドを不正に実行されてしまう問題が起こる場合があります。この状態のことを「OSコマンドインジェクションの脆弱性」と呼び、脆弱性を悪用した攻撃手法がOSコマンドインジェクション攻撃です。

攻撃者はユーザーが想定していない命令文をシステム上で実行させ、データ流出やファイルの削除、マルウェア感染といったさまざまな被害を引き起こします。

22.DDoS攻撃

コンピューター等に過剰なアクセスやデータを送付したり、ネットワークを麻痺させたりする行為をDoS攻撃と呼びます。また、複数のネットワークに分散しているコンピューターに対して、大量のデータを送ることで機能を停止させてしまう行為をDDoS攻撃といいます。

DDoS攻撃の基本的な仕組みや手口、具体的なリスクについて解説しています。

23.ランダムサブドメイン攻撃

ランダムサブドメイン攻撃とは、比較的新しいタイプのDDoS攻撃です。対象となるドメインを管理しているDNSサーバ(※)に対し、意味のないランダムなサブドメインを大量に問い合わせ、機能をストップさせる手法です。

※DNSサーバとは

Domain Name Systemの略でドメイン名とIPアドレスを紐づける仕組みを提供するサーバです。

DNSサーバが停止すれば、インターネットを通じたサービス提供が行えなくなり、企業の運営や事業の継続に大きな影響を与えます。ランダムサブドメイン攻撃の手口では、トロイの木馬等のマルウェアで複数の端末を乗っ取り、そこからキャッシュDNSサーバに攻撃を仕掛けるというパターンが代表的です。

実在しないドメインからアクセスされたキャッシュDNSサーバは、対象ドメインの権威DNSサーバに問い合わせを行うため、過度に集中すれば処理が間に合わずに機能が停止してしまいます。

24.ビジネスメール詐欺

ビジネスメール詐欺とは、虚偽のメールを企業等に送り付け、従業員を騙して攻撃者が用意した口座に送金させる詐欺のことです。送信元は正規の取引先企業や自社の経営陣等になりすますケースが多く、ときには数百万円以上の被害が発生することもあります。

なお、類似した手法に「ビジネスサポート詐欺」と呼ばれる手口もあります。こちらは、悪意のあるWebサイトを訪問した利用者に偽の警告画面を表示し、架空のサポートセンターに連絡をさせて金品を騙し取る詐欺のことです。

【関連記事】

メールやSMSを起因としたサイバー攻撃が増加傾向にある背景や要因、サイバー空間における安心・安全なコミュニケーションのポイントについて解説しています。

25.エモテット

エモテット(Emotet)とは、メールを主な感染経路とするマルウェアの一種です。メールアカウントやメールデータ等の情報を抜き取り、ほかのウイルスへの二次感染のために悪用されるケースが多く、2010年代の終わりから2020年代にかけて被害が拡大しています。

メールに添付される不正ファイル等をクリックすることで、気付かないうちに感染してしまうというのが基本的なパターンです。メールは過去の正規のやりとりを参考にして作成されるため、一見すると不正なものであるかどうか見分けがつかない点が特徴です。

一度感染すると、端末に残った個人情報やネットワーク認証情報等が抜き出され、そのまま不正アクセスに利用されてしまいます。その結果、従業員個人の端末から社内全体へと被害が拡大するケースもあります。

【関連記事】

メールを主な感染経路とするEmotetの基本的な特徴や主な攻撃の手口、感染した際に起こり得る被害のほか、感染や被害の拡大を防ぐために講じるべき対策について解説しています。

サイバー攻撃の被害事例

サイバー攻撃は年々巧妙化しており、それに伴って手口や被害の原因も多様化しているのが現状です。ここでは、サイバー攻撃の被害事例を5つご紹介します。

事例1:物流業_ランサムウェアによる情報の暗号化

ある物流会社では、ランサムウェアの被害により個人情報漏えいの可能性が生じ、声明を発表する事態となりました。サーバでのアクセス障害が確認され、原因について調査したところ、サーバ内のデータが暗号化されていることが発覚したのです。

その後、すぐにサーバ停止と外部ネットワークの遮断を行うものの、追加調査により個人情報が漏えいした可能性があることが明らかになりました。委託元の通販サイトの顧客情報や、物流会社に業務を委託していた企業の情報等、さまざまなデータが流出している可能性があるとされ、関係各社が相次いで声明を発表する事態にまで発展しました。

詳しい原因や被害内容については、外部専門家の助言を受けながら現在も調査中とされています。

【関連記事】

個人情報の流出については、こちらの記事でも解説しています。

事例2:医療_院内システムがランサムウェアに感染

ある病院がサイバー攻撃を受け、電子カルテ等の院内システムがランサムウェアに感染し、カルテが閲覧できなくなる大きな被害が生じました。調査復旧を請け負った事業者の作業、電子カルテ業者による仮システムの構築、電子カルテから必要に応じて抽出していたデータ等を利用し、被害発生から約2ヵ月後に通常診療を再開しました。

有識者によってまとめられた調査報告書によれば、「本事案はベンダーが昨今のセキュリティ事情を考慮せず、現在となっては極めて脆弱なシステムの販売と稼働を優先させたことにあった」と結論付けられています。

事例3:情報通信業_ブルートフォース攻撃による共有フォルダアクセス

サイバー攻撃の被害は、専門的な知見を備えているはずの情報通信業界でも発生しています。あるシステムインテグレーターでは、再委託先で管理されているPCがブルートフォース攻撃を受け、PCが乗っ取られるという事件が発生しました。

その後の調査により、乗っ取られたPCでランサムウェアが実行されて、PC内のファイルおよびクラウド上のファイル共有サービスの共有フォルダまでアクセスされたことが確認されます。ファイルのダウンロード形跡は見られなかったため、情報漏えいの恐れはないと判断されたものの、全委託先への対策状況の確認を実施する運びとなりました。

事例4:製造業_標的型攻撃によるメールアカウントの乗っ取り

あるメーカーでは、従業員のサインイン情報が盗まれ、企業のアカウントから不特定多数の顧客に標的型攻撃メールが送信されるという事件が発生しました。経緯としては、まず企業アカウントから900通を超える社外あてメールが発信されていることが確認されます。

そこで直ちにメール送信を遮断し、調査を行ったところ、その直前に従業員が取引先からのメール内に記載のURLからサインイン情報を入力したことが明らかになったのです。その結果、ID・パスワードが窃取され、標的型攻撃の踏み台にされてしまったというのが事件の全容です。

同社ではメールを送信していた自社アカウントに海外からの侵入があったことを確認し、すぐにセッションのリセットとパスワード変更を行いました。そして、標的型攻撃メールを送ってしまった事実を公表した上で、送信先となったすべての顧客に対して個別に連絡を進め、事態の収束を図ることとなりました。

【関連記事】

標的型攻撃メールの特徴や対応方法等について解説しています。

事例5:電子製品メーカー_生成AIの利用によるソースコードの漏えい

2023年4月、韓国の大手電子製品メーカーにおいて、同社のエンジニアが開発中のソースコードを「ChatGPT」に入力し、デバッグ作業を依頼していた事実が発覚しました。入力したデータをAIの学習対象から除外する「オプトアウト設定」を行っていなかったため、起こった事案です。

本来厳重に社内管理されるべきソースコードがAIの学習データとして取り込まれ、意図せず外部環境へ流出する深刻なセキュリティリスクが浮き彫りとなりました。この事案から、利便性の高い生成AIを業務活用するにあたり、従業員に対する明確な利用ガイドラインの策定と徹底した情報管理が必要だといえるでしょう。

サイバー攻撃の対策

サイバー攻撃への対策は、複数の取組を組み合わせて進めていく必要があります。具体的にどのような対策があるのかを解説します。

ソフトウェアの更新

セキュリティの強化のためにウイルス対策ソフト等を導入しても、時間の経過とともに新たな脆弱性が発見される場合があります。そのため、情報管理の担当者はソフトウェアの状態を常に最新のものにアップデートしていく必要があるでしょう。

ソフトウェアの開発元から配布されている修正プログラムがないかを確認し、定期的なメンテナンスを実施していくことが重要です。

ネットワークの防御

サイバー攻撃からネットワークを防御するには、ファイアウォールの導入が欠かせません。ファイアウォールとは、外部と内部のネットワークを結ぶ箇所に導入するものであり、外部からの不正なアクセスを防ぐシステムのことを指します。

セキュリティをより強化するには、ファイアウォールを二重化したり、ファイアウォール以外にも侵入検知システム(IDS)や侵入防止システム(IPS)を導入したりする方法が考えられます。ファイアウォールはソフトウェアとして提供されているものや、システムとしてあらかじめ組み込まれているもの等さまざまです。

利用している製品の開発元に確認をした上で、不足しているセキュリティ対策がないかを確認してみましょう。

バックアップの運用

企業内で保有する情報資産を守るには、万が一に備えてバックアップを取っておくことが重要です。業務に必要なデータのバックアップがあれば、パソコンやネットワークに障害が起こったり、システムの操作ミス等が発生したりした場合でも、業務に与える影響を最小限に抑えられるでしょう。

バックアップは定期的に行う必要があるため、どのようなルール(対象となるデータの分類や保存期間、バックアップを行う頻度等)で運用するかを検討しておくことが大切です。また、バックアップの保管場所についても考えておきましょう。

サイバー攻撃によるリスクを考慮し、バックアップデータはネットワーク上での隔離を行うことが大事です。

従業員教育の実施

「つい、うっかり」といった過失(ヒューマンエラー)によって、サイバー攻撃を誘発する可能性があります。サイバーリスクに強い企業をめざすには、従業員自身のサイバーセキュリティに関する知識の向上や訓練を図っていくことが大切です。

新たな従業員が入社するタイミングや人事異動等が行われる時期に社内研修を行ったり、管理職向けの研修等を実施したりしてみましょう。

まとめ

サイバー攻撃の手口は多様化しており、既に導入しているセキュリティ対策だけでは不十分な部分もあります。そのため、どのような種類のサイバー攻撃があるかを把握した上で、一つずつ必要な対策を講じていくことが欠かせません。

近年ではサイバー攻撃の手口が巧妙化しており、複数の対策を組み合わせて自社のセキュリティを強化していく必要があります。ただし、セキュリティ体制が複雑なものになれば管理が疎かになる恐れがあるため、必要に応じて外部の専門家からの支援やアドバイス等も参考にしながら、取り組んでいくことが大切です。

使用しているソフトウェアやシステム等を最新の状態に保ち、従業員への教育等も実施しながら、セキュリティを強化してみましょう。

【参考情報】

2024年10月25日付 福岡県警察 「サイバー攻撃対策」

2025年8月7日付 総務省 「令和7年版 情報通信白書」

2026年3月12日付 独立行政法人情報処理推進機構 「情報セキュリティ10大脅威2026」

2024年10月25日付 総務省 「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」

2005年11月付 米国国土安全保障省 「マルウェアによるインシデントの防止と対応のためのガイド」

2015年5月付 総務省 「電気通信事業におけるサイバー攻撃への 適正な対処の在り方に関する研究会 第二次とりまとめ (案)」

2014年11月 総務省 「「ドメイン名に関する情報通信政策の在り方について」(案) に対して提出された御意見及びそれらに対する考え方」

2013年12月 総務省 「リスト型アカウントハッキングによる不正ログインへの対応方策について」

2024年10月25日付 独立行政法人情報処理推進機構 「Emotet(エモテット)関連情報」

独立行政法人情報処理推進機構 「AppGoatを利用した集合教育補助資料-クロスサイトスクリプティング編」

2024年10月25日付 独立行政法人情報処理推進機構 「安全なウェブサイトの作り方 - 1.2 OSコマンド・インジェクション」

2023年2月9日付 独立行政法人情報処理推進機構 「ビジネスメール詐欺(BEC)対策特設ページ」

2024年10月25日付 総務省 「サポート詐欺とは?」